ضعف امنیتی خانه هوشمند

ایمن سازی خانه های هوشمند

ضعف امنیتی خانه هوشمند

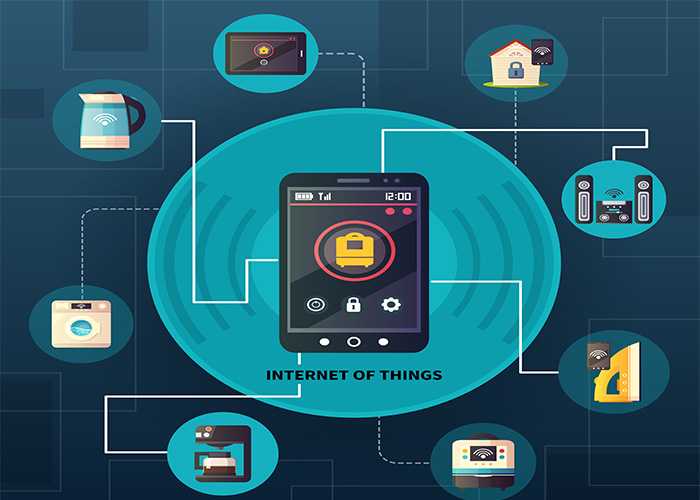

پیش بینی می شود تعداد خانه های هوشمند در سراسر جهان تا سال های آینده به ۴۷۸.۲ میلیون افزایش یابد. یکی از بزرگترین جذابیتهای فناوری خانه های هوشمند استفاده از دستگاه های متصل به اینترنت برای ایمن سازی خانه های شخصی از راه دور است. علیرغم سهولتی که دستگاههای امنیتی خانه هوشمند برای محافظت از خانهها در برابر سرقت، آسیب یا تصادف فراهم میکنند، دستگاههای خانه هوشمند خطر کاهش امنیت دادههای شخصی را نیز ایجاد میکنند.

یک پروژه تحقیقاتی در سال ۲۰۲۱ نشان داد که خانههای هوشمند معمولی در برابر تعداد زیادی از حملات دادهها آسیبپذیر هستند. موارد گزارششده از حملات خانههای هوشمند شامل کنترل از راه دور چراغهای هوشمند و تلویزیونهای هوشمند توسط هکرها، باز کردن قفل درهای مجهز به اینترنت اشیا و روشن کردن و پخش ویدئو از راه دور، بوده است. در یک نمونه، صاحب خانه ای در میلواکی در آمریکا تنها زمانی متوجه شد که مورد حمله قرار گرفته است که از شدت گرما از خواب بیدار شد، چون ترموستات آنها روی دمای بیش از ۳۰ درجه سانتیگراد برنامه ریزی شده بود.

معایب امنیتی اینترنت اشیا

شبکه های محلی آسیب پذیر

Wi-Fi می تواند به دلیل SSID یا رمزعبور ضعیف و پروتکل های رمزگذاری آسیب پذیر در برابر حملات آسیب پذیر باشد. این موارد به مهاجم اجازه می دهد بدون هیچ تلاشی به روتر دسترسی پیدا کند، درحالی که رمزهای عبور قوی در وای فای هکرها را مجبور می کند به دنبال راههای دشوارتر برای نفوذ به شبکه باشند.

حمله شنود مخفیانه (Sniffing ) و کرک رمزگذاری (encryption cracking) رایج ترین راه هایی است که هکرها به شبکه نفوذ می کنند. در sniffing، هکرها هر بسته داده ای که بین دستگاه و روتر منتقل می شود را می ربایند، آن را به دستگاه خود منتقل می کنند و برای رمزگشایی آن از شیوه Brute Force استفاده می کنند. این کار برای هکرها معمولا فقط چند دقیقه طول می کشد.

اکثر روترهای Wi-Fi از WEP (Wired Equivalent Privacy)، WPA (Wi-Fi Protected Access) یا پروتکل امنیتی WPA2 استفاده می کنند. WEP یک رمزگذاری جریانی RC4 است. نقطه ضعف WEP اندازه کوچک بردار اولیه (۲۴ بیتی IV) است که باعث استفاده مجدد از آن می شود. این تکرار آن را آسیب پذیر می کند.

گزینه های امن تر WPA و WPA2 هستند. اما محققان یک نقص جدی به نام KRACK را شناسایی کردند که مخفف (Key Reinstallation Attack ) در WPA است. حمله A Man In The Middle می تواند از آن برای سرقت داده های حساسِ ارسال شده از طریق اتصال Wi-Fi سوء استفاده کند؛ که این داده ها در Wi-Fi از طریق WPA رمزگداری شده است. در نهایت مهاجم می تواند ترافیک را استراق سمع کند و رمز عبور، اعتبار بانکی و اطلاعات کارت اعتباری را به دست آورد.

دستگاه های ضعیف اینترنت اشیا

محققان در مجموع ۱۶ دستگاه خانگی هوشمند پرکاربرد را از طیف وسیعی از برندها آزمایش کردند و ۵۴ دستگاه آسیب پذیر را یافتند که کاربران را در معرض حمله هکرها قرار می داد. پتانسیل این حملات از غیرفعال کردن سیستمهای امنیتی تا سرقت دادههای شخصی متغیر است. تخمین زده می شود که ۸۰ درصد از دستگاه های اینترنت اشیا در برابر طیف وسیعی از حملات آسیب پذیر هستند. تجهیزات در خانههای هوشمند در برابر حملات آسیبپذیر هستند، زیرا دستگاههایی با هدف خاص هستندعلاوه بر این، دستگاههای خانه هوشمند اغلب سیستمعاملهای کوچکی مانند INTEGRITY، Contiki، FreeRTOS و VxWorks را اجرا میکنند که راهحلهای امنیتی آنها به اندازه سیستمهای مبتنی بر ویندوز یا لینوکس قوی نیست. اکثر دستگاههای موجود، پس از استقرار، نمیتوانند برای بهروزرسانی قابلیت امنیتی در برابر حملات سایبری در حال تکامل، ارتقا یابند.

حملات رایج به دستگاه های خانه هوشمند

حملات به دستگاه های خانه هوشمند بسته به دستگاه و پروتکل ارتباطی به روش های مختلفی انجام می شود. روش های رایج حملات عبارتند از:

- نقض اطلاعات و سرقت هویت:

دستگاه های اینترنت اشیا ناامن داده تولید می کنند و فضای کافی برای هدف قرار دادن اطلاعات شخصی در اختیار مهاجمان سایبری قرار می دهند. این به طور بالقوه می تواند به سرقت هویت و تراکنش های جعلی ختم شود.

- دزدی و جعل دستگاه:

دستگاه های هوشمند می توانند ربوده شوند و کنترل را در اختیار مهاجمان قرار دهند. مهاجمان دستگاه را دستکاری می کنند، ارتباط بین دو طرف را جعل می کنند و می توانند کنترل دستگاه های دیگر، حتی کل شبکه را به عهده بگیرند.

- Phlashing :

چنین حملاتی به طور خطرناکی به دستگاه آسیب می رساند تا جایی که نیاز به تعویض داشته باشد.

ایمن سازی خانه هوشمند

در حالی که برخی از دستگاهها ویژگیهای امنیتی را تعبیه کردهاند، برای اینکه دستگاههای خانه هوشمند در برابر حمله مقاوم باشند، صاحبان آنها باید برخی از اقدامات حفاظتی اولیه را رعایت کنند.

رمزهای عبور قوی: اطمینان حاصل کنید که روترها و همه دستگاه ها دارای رمزهای عبور قوی هستند. رمزهای عبور پیش فرض حفظ شده یک نقطه دسترسی رایج برای هک هستند.

شبکههای مهمان: در صورت امکان از شبکه مهمان برای راهاندازی دستگاههای خانه هوشمند استفاده کنید. این می تواند به جدا کردن دستگاه ها از اطلاعات ارزشمند ذخیره شده در لپ تاپ یا تلفن کمک کند. حتی اگر مجرمان سایبری یکی از دستگاه های اینترنت اشیا را هک کنند، نمی توانند به شبکه اصلی نفوذ کرده و رایانه ها و گوشی های هوشمند متصل به آن را به خطر بیندازند.

احراز هویت دو مرحلهای: فعال کردن احراز هویت دو مرحلهای، در جایی که یک دستگاه به تأیید اضافی از طریق یک برنامه تلفن همراه یا احراز هویت نیاز دارد، توانایی هکرها برای دستکاری دستگاهها را به میزان قابل توجهی کاهش میدهد.به روز رسانی سیستم عامل: در حالی که بسیاری از دستگاه ها به روز رسانی خودکار را ارائه می دهند، بررسی و به روز رسانی دستی سیستم عامل روترها و دستگاه های اینترنت اشیا از فعال بودن آخرین پروتکل های امنیتی اطمینان حاصل می کند.

اجتناب از استفاده از فضای Cloud: از ذخیرهسازی محلی مانند حافظه های جانبی به جای ابر استفاده کنید تا خطر حمله به دادهها در حین واکشی به ابر را به حداقل برسانید.

رمزگذاری بالاترین سطح: از رمزگذاری بالاترین سطح (WPA3) روی روتر برای اطمینان از ارتباط امن استفاده کنید.

فایروال ها: استفاده از فایروال ها یکی از راه های معروف برای ایمن سازی وسایل ساختمان هوشمند است. فایروال کاربر را قادر می سازد تا حملات احتمالی را ببیند و سطح امنیتی دستگاه های متصل را مدیریت کند. هنگامی که هر گونه ناهنجاری در شبکه یا دستگاه ها تشخیص داده شود، فایروال ها اعلان هایی را برای میزبان ارسال می کنند.

همچنین استقاده از تجهیزات هوشمندسازی ساختمان باعث بهبود و ارتقای ضعف امنیتی خانه هوشمند شما خواهد شد.

توسعه دهندگان دستگاه های اینترنت اشیا:

مسئولیت امنیت دستگاه های اینترنت اشیا و بر طرف کردن ضعف امنیتی خانه هوشمند در درجه اول بر عهده توسعه دهندگان دستگاه های اینترنت اشیا است. آنها باید اقدامات لازم را برای ایمن سازی دستگاه ها انجام دهند. برخی از اقدامات بالقوه عبارتند از:

Hardware Root of Trust (HRoT) :

در داخل دستگاه های اینترنت اشیا HRoT پایه ای برای عملیات ایمن دستگاه های الکترونیکی، به ویژه سیستم روی تراشه ( SoCs ) به شمار میرود. این موضوع شامل کلیدهای مورد استفاده برای توابع رمزنگاری است و یک فرآیند راه اندازی ایمن را امکان پذیر می کند. HRoT قابل برنامه ریزی را می توان به طور مداوم به روز کرد تا با تهدیدهای روزافزون مقابله کند. HRoT الگوریتم های رمزنگاری کاملاً جدید را اجرا می کند و برنامه ها را برای مقابله با حملات در حال تکامل ایمن می سازد.

گنجاندن محاسبات لبه: داده های جمع آوری شده از دستگاه ها را در لبه های نزدیک به منابع داده پردازش کنید. داده ها از طریق شبکه های ضعیف به سرورهای راه دور منتقل نمی شوند، بنابراین خطر نفوذ کاهش می یابد.

طراحی قابلیتهای بهروزرسانی از طریق هوا: دستگاههایی را با قابلیتهای بهروزرسانی کارآمد از طریق هوا (OAT) تولید کنید. بسیاری از مصرف کنندگان تجهیزاتی دارند که در مکان های راه دورقرار گرفته است و بنابراین آنها را به طور نامنظم به روز می کنند. توسعه دهندگان باید یک استراتژی به روز رسانی OTA قوی را که می تواند به طور موثر و منظم اجرا شود، ترکیب کنند.

دستگاه های متصل به اینترنت ذاتاً در برابر حمله آسیب پذیر هستند. با افزایش عملکرد دستگاههای خانه هوشمند و نصب گستردهتر در خانهها، درک خطرات امنیتی دادههای شخصی و نحوه کاهش آنها بسیار مهم است. به همین جهت مهندسان اینترنت اشیا در شرکت ما با استفاده از به روزترین نکات امنیتی از جمله استفاده از سیستم عامل مناسب و امن، به روز رسانی منظم، استفاده از فایروال قوی و سایر موارد امنیتی تجیزاتی امن و مناسب را تولید کردهاند.

در بخش مقالات خانه هوشمتد ساوریا درباره ضعف امنیتی خانه هوشمند بیشتر خواهید دانست.

سلام، آیا خدمات ایمن سازی خانه هوشمند هم اراِئه می دهید؟

سلام، متاسفانه خیر